Kyberzločinci zneužívajú pandémiu a budujú spamovaciu a phishingovú infraštruktúru

- Autor:

- Roman Mališka

- Zverejnené:

- 30. 3. 2020

- Hodnotenie:

- Už ste hlasovali.

V priebehu uplynulých dvoch mesiacov zanechalo ochorenie COVID-19 zásadnú stopu v doménovom priestore internetu. Záznamy transparentnosti vydávania certifikátov od hlavných certifikačných autorít ukázali významný nárast počtu SSL certifikátov pre webové stránky používajúce v názvoch slová „corona“ alebo „covid“.

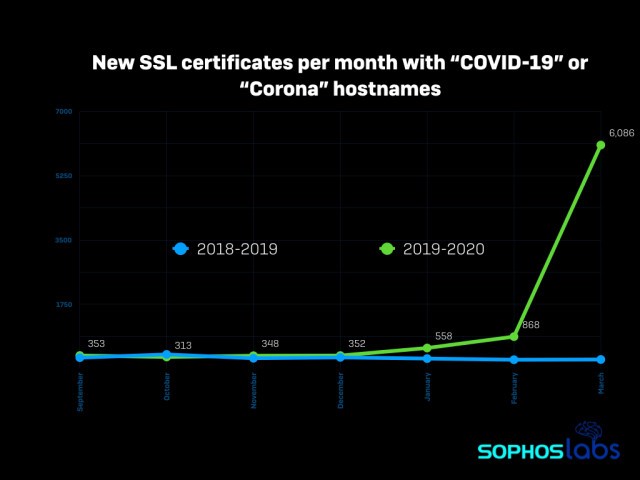

Pre predstavu, ako veľká táto zmena naozaj bola, sa spoločnosť Sophos pozrela na záznamy o nových certifikátoch s menami ako „corona“ alebo „covid-19“ za posledných šesť mesiacov. Pre porovnanie s obdobím pred tým, ako sa pandémia stala globálnou záležitosťou, sa odborníci zamerali na rovnaké obdobie v minulom roku, teda september 2018 až marec 2019.

Ešte do januára väčšina certifikátov, obsahujúcich výraz „corona“, odkazovala na lokalitu, službu alebo legitímny názov značky. Mesačne išlo v priemere o 288 aktivovaných certifikátov. Odkazy na „covid“ neexistovali v žiadnych registráciách certifikátov, ku ktorým sa do roku 2020 našli záznamy – jedinú výnimku tvorí doména, ktorá patrí firme COVID, výrobcovi A/V příslušenství z Arizony, ktorý vlastní príslušnú .com doménu.

Pandémia túto rovnováhu vychýlila. Od januára 2020 došlo k exponenciálnemu nárastu nových certifikátov s týmito výrazmi, kedy sa ich počet oproti normálu takmer zdvojnásobil na 558 v tomto mesiaci, a hneď následne vo februári sa opäť takmer zdvojnásobil na 868. V prvých dvoch tretinách marca potom bolo vystavených cez 6 086 nových certifikátov, ktoré nesú názvy s výrazmi „covid“ a „corona“, čo je takmer 20 krát viacej ako v predchádzajúcom roku.

Viac ako 65 % z týchto domén bolo automaticky registrovaných zadarmo prostredníctvom Let’s Encrypt a dalších 5 % využilo ako certifikačnú autoritu Cloudflare (Cloudflare poskytuje bezplatné SSL pre stránky využívajúce jeho sieť poskytovania obsahu).

V žiadnom prípade nie sú všetky tieto weby škodlivé, ale množstvo z nich je podozrivých. Najmä preto, že zahŕňajú veľké množstvo stránok, ktoré sú hromadne konfigurované s použitím šablón webových stránok, domén konfigurovaných prostredníctvom nízko nákladových registrátorov alebo subdomén konfigurovaných na potenciálne kompromitovaných doménach.

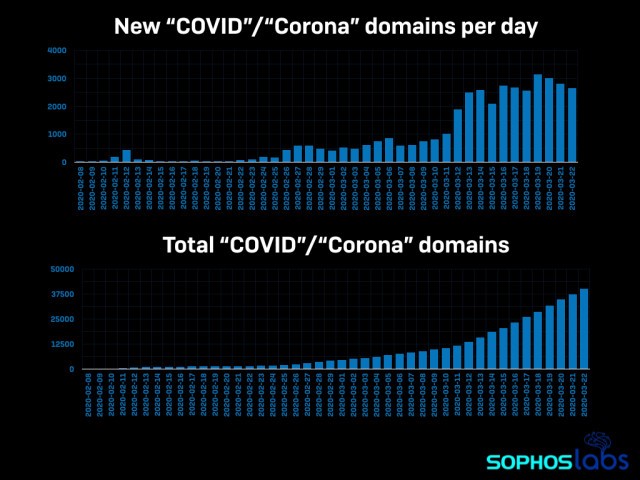

42 578 novo registrovaných domén s výrazy covid alebo corona

S jedným z hostov, ktorý slúži ako zázemie pre mnoho webových adries spojených s výrazom „covid-19“ a je prepojený so službou ponúkajúcou bezplatné webové stránky a nízko nákladové registrácie doménovým mien, bolo asociovaných 11 322 doménových mien. U týchto domén to vyzerá tak, že boli vytvorené a registrované pre certifikáty automaticky, keďže sú ich názvy vytvorené podľa rovnakého vzoru (covid-19 [kľúčové slovo pre vyhľadávanie].com).

Hrubý počet doménových mien, u ktorých bolo pozorované, že boli registrované v súvislosti s pandémiou COVID-19, je ešte väčší. Doteraz najvyšší vrchol bol dosiahnutý 20. marca, keď ľudia registrovali 3 011 nových domén obsahujúcich text „covid“ alebo „corona“ v rámci štyroch najväčších domén najvyššej úrovne (TLD), ktoré sú monitorované (.com, .us, .org a .info). Od 8. februára až do polnoci 24. marca Sophos zaznamenal 42 578 novo registrovaných doménových mien s výrazmi „covid“ alebo „corona“.

Zatiaľ čo niektoré z týchto domén môžu byť zaregistrované pre neziskové alebo dokonca prospešné účely, mnoho z nich je jednoducho zaparkovaných, zatiaľ čo iné zobrazujú základnú, väčšinu prázdnu, webovú stránku ako prísľub budúceho obsahu. Spolupráca Sophosu na Slack kanáloch a s jeho partnermi v Cyber Threat Alliance zahŕňa tiež triedenie užitočných a legitímnych stránok, ktoré mohli byť registrované skutočnými zdravotníckymi organizáciami, od tých s čiernym humorom až po spamovacie alebo aktívne škodiace weby. Je ťažké zistiť úmysel držiteľa registrovanej domény, pokiaľ na nej nie je žiadny obsah, ale ako príklad čudných domén sa dá uviesť napríklad coronavirusshaquilleoneal[.]com.

60+ aktívne škodlivých domén

Spoločnosť Sophos identifikovala viac ako 60 domén ako aktívne škodlivých, ale niektoré z týchto domén, od doby, kedy boli prvý krát detegované, svoju činnosť ukončili. Nasledujúce konkrétne webové stránky boli spojené so sťahovaním malvéru a sú potenciálnymi indikátormi kompromitovania, ale pokiaľ ide o škodlivé domény, ide pravdepodobne len o špičku ľadovca:

corona-masr21.com

netflixcovid19s.com

chasecovid19v.com

chasecovid19t.com

chasecovid19s.com

corona-masr2.com

chase7-covid.com

masry-corona51.com

corona-virusapps.com

coronavirus-realtime.com

covid-19-gov.claims

corona-virus-map.net

corona-map-data.com

coronavirus-apps.com

childcarecorona.com

impots-covid19.com

corona-apps.com

coronaviruscovid19-information.com

coronations.usa.cc

Malvér zneužíva obavy z COVID-19

Doposiaľ bolo identifikovaných niekoľko rodín malvéru a potenciálne nežiaducich aplikácií, ktoré nejakým spôsobom komunikujú s doménami súvisiacimi s COVID-19. Napríklad tri rôzne verzie malvéru DownloadGuide adware PUA a skupina škodlivých súborov používa web coronavirusstatus[.]doména pre hosťovanie dátového obsahu alebo ako C2 server.

Patria sem:

• AutoIT dropper skript, ktorý bol identifikovaný ako Troj/AutoIt-CYW.

• Corona.exe a isoburn.exe, v ktorých bol identifikovaný Troj/PWS-CJJ a Troj/Steal-JZ.

• Corona-virus-Map.com.exe, ktorý bol identifikovaný ako Troj/MSIL-NZP.

• Soubor aut6C13.tmp, ktorý bol identifikovaný ako malvér Troj/PWS-CJJ.

Okrem komunikácie s hostom sa táto skupina malvéru pripája k šifrovanému komunikačnému API serveru služby Telegram.

(Zdroj: Patrick Müller, Senior Channel Account Executive pre Českú republiku a Slovensko, Sophos)