Takmer polovica bezpečnostných incidentov súvisela tento rok s ransomvérom

- Autor:

- Roman Mališka

- Zverejnené:

- 15. 12. 2021

- Hodnotenie:

- Už ste hlasovali.

Reakcia na incident (incident response – IR) je situácia, keď firmy po narušení bezpečnosti povolávajú tím, ktorý má za úlohu obmedziť škody a zabrániť šíreniu útoku. V spoločnosti Kaspersky sa o IR stará tím Global Emergency Response Team (GERT) a je vyhradený pre stredné až veľké organizácie. Od januára do novembra 2021 bol takmer každý druhý bezpečnostný incident, ktorý riešil tím GERT, spojený s ransomvérom (takmer 50 % všetkých IR požiadaviek).

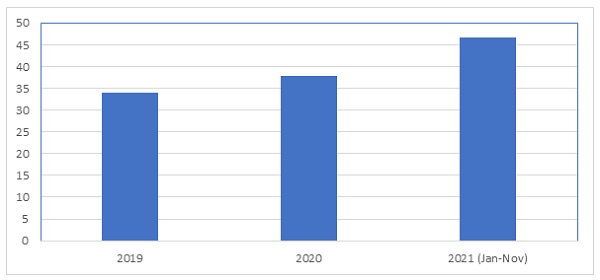

V porovnaní s rokom 2020 je to nárast o takmer 12 percentuálnych bodov. Príbeh roka 2021 je súčasťou každoročnej publikácie spoločnosti Kaspersky pod názvom Security Bulletin, ktorá skúma kritické bezpečnostné trendy za uplynulý rok, a podrobne sa venuje súčasnému prostrediu ransomvéru a tomu, čo možno očakávať v roku 2022.

Pokiaľ ide o kybernetickú bezpečnosť, ransomvér sa stal nesporným „príbehom roka“ – z prevádzky vyradil napríklad plynovody či služby verejného zdravotníctva. Ransomvéroví útočníci zdokonalili svoj arzenál, zúžili počet útokov, no zamerali sa na veľké organizácie, Okolo týchto útokov vznikol aj celý ekosystém, ktorý podporuje úsilie ransomvérových gangov.

V skutočnosti za prvých 11 mesiacov roku 2021 percento IR požiadaviek spracovaných tímom GERT spoločnosti Kaspersky týkajúcich sa ransomvéru predstavovalo 46,7 % – čo je skok oproti 37,9 % za celý rok 2020 a 34 % za rok 2019.

Najčastejšími cieľmi boli organizácie vo vládnom a priemyselnom sektore; dokopy útoky proti týmto dvom sektorom predstavovali takmer 50 % všetkých IR požiadaviek súvisiacich s ransomvérom v roku 2021. Medzi ďalšie obľúbené ciele patrili IT a finančné inštitúcie.

Keďže ransomvéroví útočníci začali požadovať vyššie výkupné, pričom cielili na väčšie organizácie, čelili aj oveľa väčšiemu tlaku zo strany politikov a orgánov činných v trestnom konaní. Z toho dôvodu bolo pre útočníkov kritické zvýšenie účinnosti útokov. Odborníci spoločnosti Kaspersky zaznamenali v tejto súvislosti dva dôležité trendy, ktoré očakávajú v roku 2022.

Po prvé, ransomvérové skupiny budú pravdepodobne častejšie vytvárať linuxové zostavy ransomvéru, aby maximalizovali útočný rozptyl (čo bolo už možné vidieť v prípade skupín ako RansomExx a DarkSide). Okrem toho sa ransomvéroví útočníci začnú viac zameriavať na „finančné vydieranie“ – keď útočníci hrozia únikom informácií o spoločnostiach, ktoré sa práve nachádzajú v kritickej finančnej situácii (napríklad uskutočňujú fúzie alebo akvizície, plánujú vstup na burzu a pod.), aby podhodnotili ceny ich akcií. Keď sú spoločnosti v takomto zraniteľnom finančnom stave, je pravdepodobnejšie, že výkupné zaplatia.

„V roku 2020 sme začali hovoriť o takzvanom ransomvéri 2.0, no čoho sme boli svedkami v roku 2021 je nástup tejto novej éry ransomvéru v plnej sile. Ransomvéroví útočníci nielenže šifrujú údaje, ale kradnú ich z kritických cieľov či veľkých organizácií a vyhrážajú sa zverejnením informácií, ak obete nezaplatia. Ransomvér 2.0 ani v nadchádzajúcom roku nikam neodíde. Zároveň teraz, keď sa ransomvér dostal na titulky novín, orgány činné v trestnom konaní tvrdo pracujú na tom, aby škodlivé skupiny zlikvidovali – čo sa tento rok stalo v prípade skupín DarkSide a REvil. Životný cyklus týchto gangov sa skracuje, a to znamená, že v roku 2022 budú musieť zdokonaliť svoje taktiky, aby boli ziskové, najmä ak niektoré vlády ustanovia platenie výkupného za nelegálne – o čom sa už vedú diskusie,“ komentuje Miroslav Kořen, generálny riaditeľ Kaspersky pre východnú Európu.

Na ochranu firmy pred ransomvérom odborníci spoločnosti Kaspersky odporúčajú:

• Nevystavujte služby vzdialenej pracovnej plochy (RDP) verejným sieťam, pokiaľ to nie je absolútne nevyhnutné, a vždy pre ne používajte silné heslá.

• Čo najskôr inštalujte dostupné záplaty pre komerčné riešenia VPN, ktoré poskytujú vzdialený prístup zamestnancom a fungujú ako brány do vašej siete.

• Vždy aktualizujte softvér na všetkých zariadeniach, ktoré používate, aby ste zabránili zneužitiu zraniteľností ransomvérom.

• Zamerajte svoju obrannú stratégiu na odhaľovanie pohybu útočníkov v sieti ako aj odhaľovanie exfiltrácie údajov na internet. Venujte osobitnú pozornosť dátam odchádzajúcim zo siete, aby ste odhalili miesta pripojenia kyberzločincov. Pravidelne zálohujte dáta. Uistite sa, že k nim máte v prípade núdze rýchly prístup. Zabezpečte si prístup k najnovším informáciám o hrozbách (Threat Intelligence), aby ste mali prehľad o aktuálnych taktikách, technikách a postupoch využívaných útočníkmi.

• Používajte riešenia, ako napríklad službu Kaspersky Endpoint Detection and Response či Kaspersky Managed Detection and Response, ktoré pomáhajú identifikovať a zastaviť útok v jeho počiatočnom štádiu, skôr ako útočníci dosiahnu svoje konečné ciele.

• Na ochranu korporátneho prostredia vzdelávajte svojich zamestnancov. Pomôcť vám môžu špecializované školenia, ako napríklad platforma Kaspersky Automated Security Awareness Platform. Bezplatná lekcia o tom, ako sa chrániť pred ransomvérovými útokmi, je k dispozícii na stránke ransomware.k-asap.com.

• Používajte spoľahlivé riešenie zabezpečenia koncových bodov, napríklad Kaspersky Endpoint Security for Business, ktoré je vybavené prevenciou pred zneužitím exploitov, detekciou správania a mechanizmom nápravy, ktorý dokáže vrátiť škodlivé úkony späť. toto riešenie tiež disponuje mechanizmami sebaobrany, ktoré dokážu zabrániť jeho odstráneniu kyberzločincami.

Dvaja odborníci z globálneho výskumného a analytického tímu (GReAT) spoločnosti Kaspersky, Dmitrij Galov a Leonid Bezvershenko, vo filme „Životný cyklus ransomvérových gangov“ približujú, ako tieto neslávne známe skupiny fungujú a čo vedie k ich rozpadu.

O Príbehu roka: Ransomvér na titulkách publikovaného v rámci Kaspersky Security Bulletin sa dočítate viac na stránke Securelist.com.

(Zdroj: Tlačová správa Kaspersky)